局域网UDP数据包攻击

登录路由器管理后台,找到转发规则中的UPnP设置,点击进入配置界面。查看当前UPnP状态,选择关闭选项,停用该功能,网络中的UDP攻击包就会停止。

成功地防御来自来自 UDP 的 1916100 到本地端口 10665 的攻击,这个说明有机器在功击或是扫描你的端口,有可能是1916100 这台机器中毒导致,你看看其他机器是不是也一样有这个端口被功击。

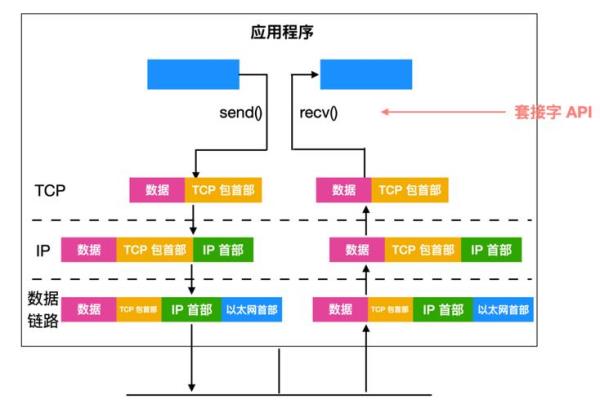

UDP 是一种无连接的协议,而且它不需要用任何程序建立连接来传输数据。当攻击者随机地向受害系统的端口发送 UDP 数据包的时候,就可能发生了 UDP 淹没攻击。

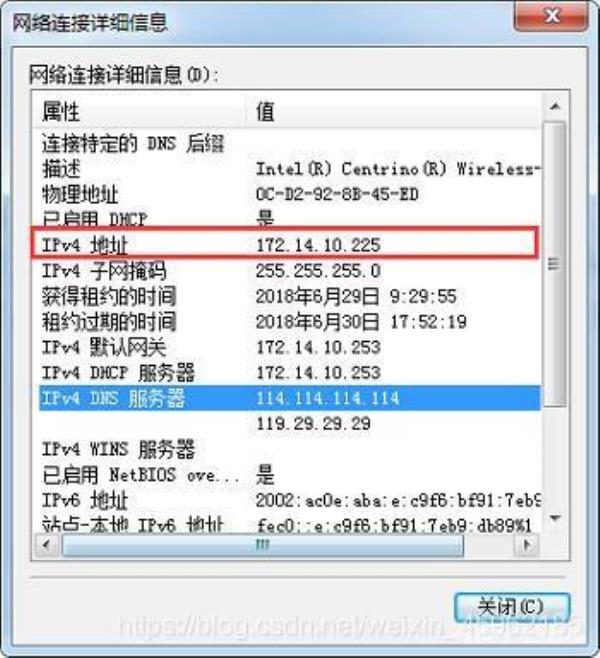

你可以先用arp查到这个IP的MAC地址,然后自己登陆路由器,在路由器上设置禁止这个MAC访问。不过这不是好办法,最好还是找到电脑的主人沟通一下,如果是中了病毒可以帮人家,如果是BT电驴用得太厉害可以协调一下。

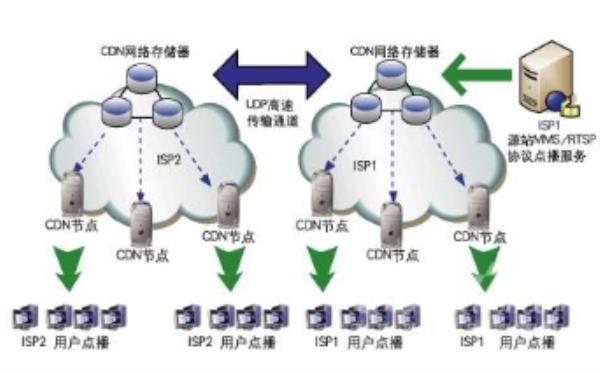

通常,攻击者使用一个偷窃帐号将DDoS主控程序安装在一个计算机上,在一个设定的时间主控程序将与大量代理程序通讯,代理程序已经被安装在网络上的许多计算机上。代理程序收到指令时就发动攻击。

局域网内udp攻击断网怎么处理

在路由器上限制入口流量。做好带宽分配、连接数限制。会用wireshark 的话。抓包看看。确定端口等。找到对应主机和相应的恶意程式序。通常都是下载软件或在线电影这类的程序。他们在后台用udp向别人提供服务。根据你提供的图。

这是网上截的,说白了就是你路由器被人用DDOS或UDP攻击了,直接去路由设置里看看有没有安全设置,开起来可以阻止大部分的攻击方式。或者去360里开启ARP防火墙,这个我只知道对电脑有用,路由器没试过。

如果是集线器,在别人看视频或是下载时其他电脑就会收到相应的数据包,不如换成交换机试试!如果是交换机的话,很有可能是中毒了。

解决方案3:如果上述二种原因被排除或不能解决其问题,可能是你的路由器性能低劣,处理能力有限造成的。你可以制作ROUTE OS之类的软件路由器,或者购买3000~5000元左右的硬路由,并更换以观察情况。

ddos属于哪种攻击ddos类型是udp攻击

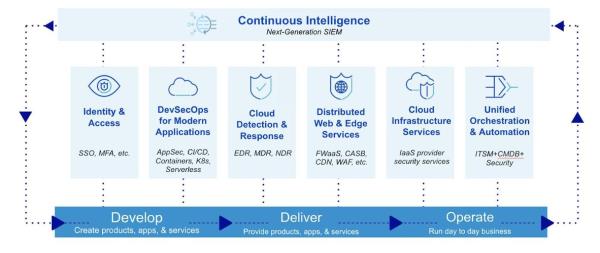

UDP洪水攻击是DDoS洪水攻击的一种,DDoS洪水还包括用其他类型报文的攻击,例如TCPFlood(包括Synflood/ACKFlood等)、ICMPFlood、IGMPFlood。

属于日渐猖獗的流量型DDOS攻击,原理也很简单。常见的情况是利用大量UDP小包冲击DNS服务器或者Radius认证服务器、流媒体视频服务器。由于UDP协议是一种无连接的服务,在UDP Flood攻击中,攻击者可发送大量伪造源IP地址的小UDP包。

比较典型的攻击类型是UDP反射攻击,例如NTP Flood攻击。这类攻击主要利用大流量拥塞被攻击者的网络带宽,导致被攻击者的业务无法正常响应客户访问。传输层攻击 比较典型的攻击类型包括SYN Flood攻击、连接数攻击等。

DDOS(Distributed Denial of Service,即“分布式拒绝服务”)主要目是阻止合法用户对正常网络资源访问。

DDoS的攻击类型 DDoS的攻击类型目前主要包括三种方式,即TCP-SYNFlood攻击、UDPFlood攻击以及提交脚本攻击。

UDP攻击怎么防御以及防御原理

1、面对UDP Flood,防护手段主要包括限流和指纹学习。限流通过监控和控制UDP流量,确保网络资源的合理使用;而指纹学习则通过识别攻击报文的特征,减少误报,精确拦截恶意流量。

2、攻击端口为非业务端口:一个是丢弃所有UDP包,可能会误伤正常业务;一个是建立UDP连接规则,要求所有去往该端口的UDP包,必须首先与TCP端口建立TCP连接。

3、攻击端口为非业务端口:一个是丢弃所有UDP包,可能会误伤正常业务:一个是建立UDP连接规则,要求所有去往该端口的UDP包,必须首先与TCP端口建立TCP连接。不过这种方法需要很专业的防火墙或其他防护设备支持。

4、流量限制 在网络节点对某些类型的流量,如ICMP、UDP、TCP-SYN流量进行控制,将其大小限制在合理的水平,可以减轻拒绝DDoS攻击对承载网及目标网络带来的影响。

5、UDP攻击,多是了利用和ICMP进行的组合进行,比如SQL SERVER,对其1434端口发送‘x02’或者‘x03’就能够探测得到其连接端口。我想你听说过阿拉丁UDP洪水吧。就是这个道理,UDP是最难防御的。只可意会不可言传。

6、这个好解只需要在全局设置里面设置好数据包智能识别参数,就可自动判断并防护udp攻击。

udp攻击求解决

登录路由器管理后台,找到转发规则中的UPnP设置,点击进入配置界面。查看当前UPnP状态,选择关闭选项,停用该功能,网络中的UDP攻击包就会停止。

在网络的关键之处使用防火墙对来源不明的有害数据进行过滤可以有效减轻 UDP 淹没攻击。此外,在用户的网络中还应采取如下的措施:禁用或过滤监控和响应服务。禁用或过滤其它的 UDP 服务。

成功地防御来自来自 UDP 的 1916100 到本地端口 10665 的攻击,这个说明有机器在功击或是扫描你的端口,有可能是1916100 这台机器中毒导致,你看看其他机器是不是也一样有这个端口被功击。

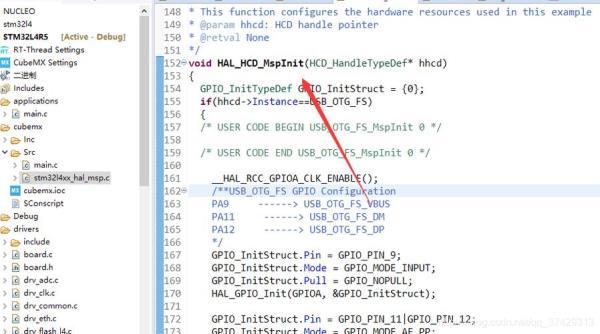

你好,你得分几步解决:你先通过组策略屏蔽UDP对外发包。运行--gpedit.msc--本地计算机策略--计算机配置--windows设置--安全设置--IP安全策略,在本地计算机。。

攻击端口为非业务端口:一个是丢弃所有UDP包,可能会误伤正常业务;一个是建立UDP连接规则,要求所有去往该端口的UDP包,必须首先与TCP端口建立TCP连接。

全防御。UDP 是一种无连接的协议,而且它不需要用任何程序建立连接来传输数据。所以攻击者可以伪造大量虚假IP来进行攻击,任何针对IP的过滤就无效了。就算限制了流量和转数量,你丢掉了一半的包,另一半也足以把你堵满了。

以上就是udp叠加攻击(udp攻击和ddos)的内容,你可能还会喜欢udp叠加攻击,端口,防火墙,服务器,主机等相关信息。